Mã độc CTB-Locker chuyên tống tiền hoạt động như thế nào ?

Ông Nguyễn Minh Đức, chuyên gia bảo mật thuộc Ban Công nghệ FPT HCM, cho biết từ trưa ngày 21/1, ông nhận được lời đề nghị trợ giúp về việc hệ thống mạng máy tính của một số cơ quan, trong đó có cả ngân hàng lớn tại Việt Nam, bị nhiễm một loại mã độc mới.

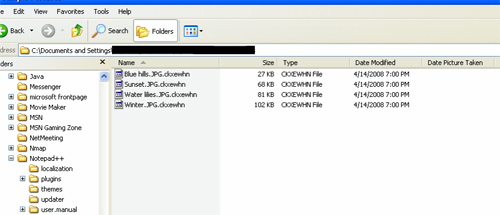

Khi thâm nhập được vào máy tính của nạn nhân, mã độc quét toàn bộ ổ đĩa của máy tính và mã hoá các file bằng mã hoá khoá công khai (public key cryptography). Hầu hết các tệp tin quan trọng trên máy tính với định dạng .doc, pdf, xls, jpg, zip… sẽ không thể mở được. Để giải mã bắt buộc phải có khoá bí mật (private key) mà chỉ có kẻ phát tán mới có và nạn nhân sẽ nhận được thông báo trên desktop đòi tiền chuộc nếu muốn giải mã file.

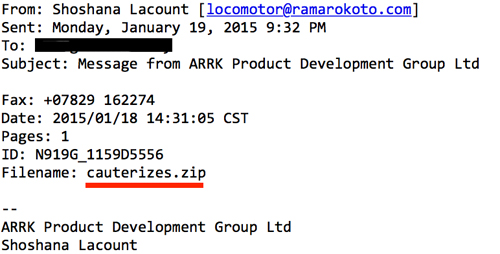

Ông Đức cho hay, mọi chuyện bắt đầu khi người sử dụng nhận được một e-mail có chứa file đính kèm giả như một file văn bản. File này thực chất là một downloader có định dạng .scr (Screen Saver) với tên trùng với tên file đính kèm trong e-mail.

Downloader sẽ kích hoạt WordPad để hiển thị một file văn bản đúng với nội dung trong e-mail, khiến người dùng nghĩ tệp tin đính kèm này chứa văn bản thật. Tuy nhiên, nhiệm vụ của downloader là tải các file độc hại khác xuống và trong trường hợp này, nó kết nối tới máy chủ để tải xuống một file .exe. File .exe này tiếp tục sinh ra 2 file .job và .exe khác và tệp .exe sau này mới là “nhân vật chính” với khả năng mã hoá tất cả các file .doc, pdf, xls, jpg, zip… trên máy tính nạn nhân rồi hiển thị thông báo doạ nạt, tống tiền.

|

|

Nạn nhân nhận được e-mail với file chứa mã độc giả là file văn bản thông thường. |

|

|

Sau khi thâm nhập, mã độc sẽ mã hóa các file. Trong ảnh là những file đã bị mã hóa. |

|

|

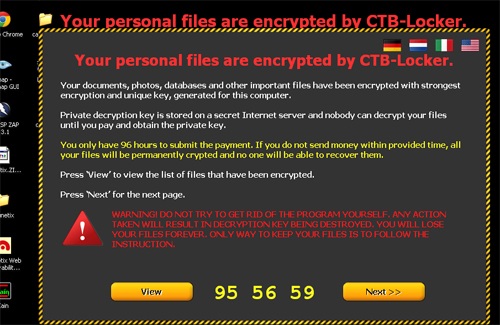

Sau đó, nạn nhân nhận được thông báo phải nộp tiền chuộc trong vòng 96 giờ, nếu không file sẽ bị mã hóa vĩnh viễn. Kẻ tấn công yêu cầu nạn nhân thanh toán số tiền chuộc là 3 bitcoin, tương đương 630 USD, trong khi các phiên bản mã độc trước chỉ đòi khoảng 100 USD. |

|

|

Chúng còn giải mã “demo” 5 tệp tin để nạn nhân tin tưởng. |

“Khi bị mã hóa, chúng ta không có cách nào giải mã được file nếu không có khoá. Vì vậy, nhiều người đã buộc phải trả tiền cho kẻ phát tán để lấy lại những file quan trọng của mình. Trong trường hợp này thì phòng cháy hơn chữa cháy”, ông Đức nhận định.

Cũng theo chuyên gia bảo mật thuộc Ban Công nghệ FPT cho biết, để tránh bị lây nhiễm, người sử dụng nên sử dụng các phần mềm diệt virus được cập nhật thường xuyên, cảnh giác với các file đính kèm trong e-mail và tốt nhất là không mở file khi nhận được từ người lạ và chỉ tải các file cài đặt từ website chính gốc. Bên cạnh đó, họ cũng không nên bấm vào những đường link nhận được qua chat hay e-mail và thường xuyên sao lưu file tài liệu của mình.

Nguồn: cáp quang FPT